IP spoofing, hay còn gọi là giả mạo địa chỉ IP, đề cập đến việc tạo ra gói dữ liệu giao thức Internet Protocol (IP) với một địa chỉ IP nguồn giả mạo để làm người khác tin rằng đó là một hệ thống máy tính hợp pháp. IP spoofing cho phép những kẻ tội phạm mạng thực hiện các hành động độc hại, thường là mà không bị phát hiện. Điều này có thể bao gồm đánh cắp dữ liệu của bạn, lây nhiễm thiết bị của bạn bằng phần mềm độc hại, hoặc làm đổ máy chủ của bạn.

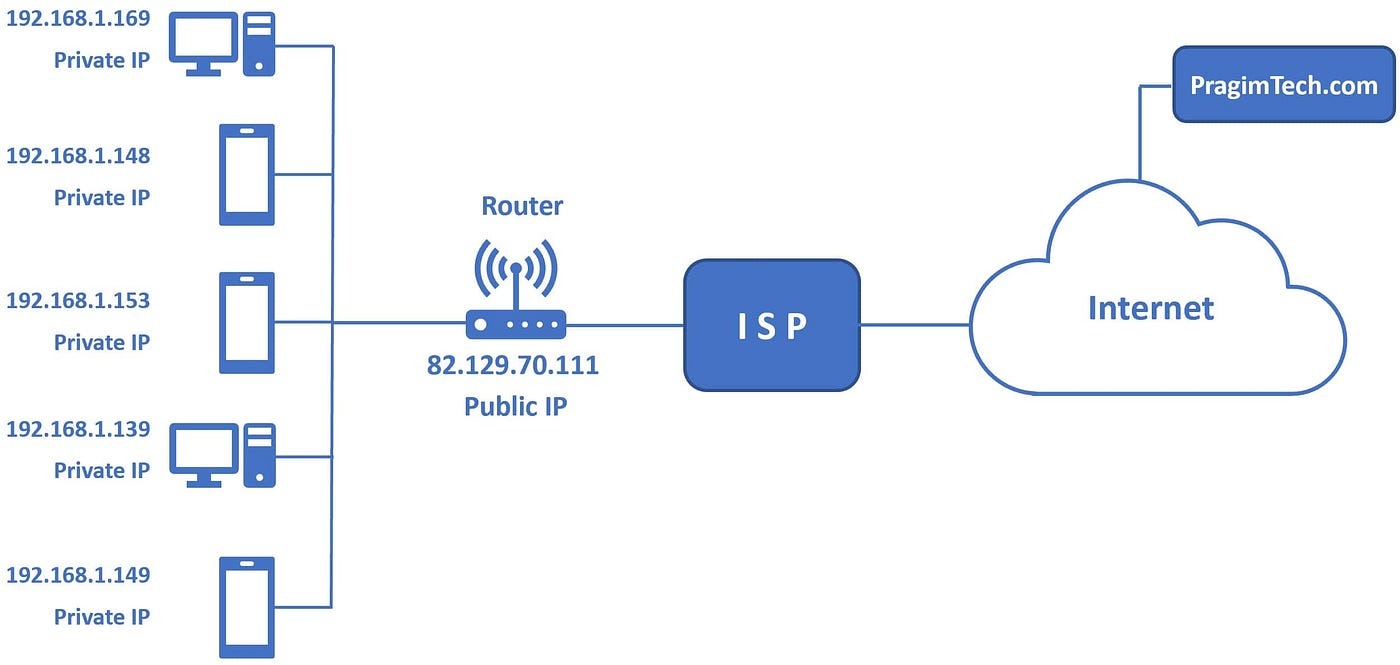

Hãy bắt đầu với một số kiến thức cơ bản: Dữ liệu được truyền qua internet thường được chia thành nhiều gói, và những gói này được gửi độc lập và sau đó được tổng hợp lại ở cuối đường truyền. Mỗi gói có một tiêu đề IP (Internet Protocol) chứa thông tin về gói dữ liệu đó, bao gồm địa chỉ IP nguồn và địa chỉ IP đích.

Trong IP spoofing, một hacker sử dụng các công cụ để sửa đổi địa chỉ nguồn trong tiêu đề gói để khiến hệ thống máy tính nhận được nghĩ rằng gói dữ liệu đó đến từ một nguồn tin cậy, chẳng hạn như một máy tính khác trên một mạng hợp lệ, và chấp nhận nó. Điều này xảy ra ở cấp mạng, do đó không có dấu hiệu bên ngoài của sự can thiệp.

Trong các hệ thống dựa vào mối quan hệ tin cậy giữa các máy tính kết nối mạng, IP spoofing có thể được sử dụng để đánh lừa xác thực địa chỉ IP. Một khái niệm đôi khi được gọi là chiến thuật "lâu đài và rừng cỏ," nơi những người ở bên ngoài mạng được xem xét là mối đe dọa, và những người ở bên trong "lâu đài" được tin tưởng. Khi một hacker xâm nhập vào mạng và xâm nhập vào bên trong, việc khám phá hệ thống trở nên dễ dàng. Do ranh giới này, việc sử dụng xác thực đơn giản như một chiến lược phòng thủ đang dần bị thay thế bằng các phương pháp bảo mật mạnh mẽ hơn, như xác thực đa bước.

Mặc dù tội phạm mạng thường sử dụng IP spoofing để thực hiện gian lận trực tuyến và trộm danh tính hoặc tắt trang web và máy chủ doanh nghiệp, đôi khi cũng có thể có các ứng dụng hợp lệ. Ví dụ, tổ chức có thể sử dụng IP spoofing khi kiểm thử trang web trước khi đưa chúng trực tuyến. Điều này sẽ liên quan đến việc tạo ra hàng nghìn người dùng ảo để kiểm thử trang web và xem xét xem trang web có thể xử lý một lượng lớn đăng nhập mà không bị quá tải hay không. IP spoofing không phải là hợp pháp khi sử dụng như vậy.

Sau khi đã hiểu IP spoofing là gì, chúng ta tìm hiểu về các loại IP spoofing. Có ba dạng phổ biến nhất của cuộc tấn công IP spoofing:

Trong cuộc tấn công DDoS, hacker sử dụng địa chỉ IP giả mạo để quấy rối máy chủ máy tính bằng các gói dữ liệu. Điều này cho phép họ làm chậm hoặc làm đổ ứng dụng hoặc mạng bằng lưu lượng internet lớn, đồng thời giấu danh tính của họ.

IP spoofing có thể được sử dụng để truy cập máy tính bằng cách che giấu botnets. Một botnet là một mạng máy tính được hacker kiểm soát từ một nguồn duy nhất. Mỗi máy tính chạy một bot riêng biệt, thực hiện hoạt động độc hại thay mặt cho kẻ tấn công. IP spoofing cho phép kẻ tấn công che giấu botnet vì mỗi bot trong mạng có một địa chỉ IP giả mạo, làm cho việc truy tìm người tấn công trở nên khó khăn. Điều này có thể kéo dài thời gian của cuộc tấn công để tối đa hóa lợi nhuận.

Một phương thức IP spoofing độc hại khác sử dụng cuộc tấn công "man-in-the-middle" để ngắt giao tiếp giữa hai máy tính, sửa đổi các gói dữ liệu và truyền chúng mà không có sự biết đến của người gửi hoặc người nhận ban đầu. Nếu kẻ tấn công giả mạo một địa chỉ IP và truy cập vào các tài khoản giao tiếp cá nhân, họ có thể theo dõi bất kỳ khía cạnh nào của giao tiếp đó. Từ đó, có thể đánh cắp thông tin, định hướng người dùng đến các trang web giả mạo, và nhiều hơn nữa. Theo thời gian, hacker có thể thu thập một lượng lớn thông tin tín dụng mà họ có thể sử dụng hoặc bán – điều này có nghĩa là cuộc tấn công man-in-the-middle có thể mang lại lợi nhuận hơn so với những hình thức khác.

IP spoofing không phải là dạng duy nhất của gian lận mạng – còn có các loại khác như gian lận email, gian lận trang web, gian lận ARP, gian lận tin nhắn văn bản, và nhiều hơn nữa.

Đối với người dùng cuối, việc phát hiện IP spoofing khá khó khăn, điều này làm cho nó trở nên nguy hiểm. Điều này xảy ra vì các cuộc tấn công IP spoof thường được thực hiện ở tầng mạng - tức là Tầng 3 của mô hình liên lạc Open System Interconnection. Điều này không để lại dấu hiệu bên ngoài của sự can thiệp - thường, các yêu cầu kết nối được giả mạo có thể trông giống như hợp lệ từ bên ngoài.

Tuy nhiên, tổ chức có thể sử dụng các công cụ giám sát mạng để phân tích lưu lượng tại các điểm cuối. Hệ thống lọc gói là cách phổ biến nhất để thực hiện điều này. Hệ thống lọc gói - thường được tích hợp trong các bộ định tuyến và tường lửa - phát hiện không nhất quán giữa địa chỉ IP của gói và các địa chỉ IP mong muốn được chi tiết trong danh sách kiểm soát truy cập (ACL). Chúng cũng phát hiện các gói giả mạo.

Có hai loại chính của hệ thống lọc gói: lọc gói vào (ingress filtering) và lọc gói ra (egress filtering):

Sau khi đã hiểu IP spoofing là gì và cách chúng hoạt động, đây là các cách bảo vệ bạn khỏi IP spoofing. Cuộc tấn công IP spoofing được thiết kế để che giấu danh tính thực sự của người tấn công, làm cho chúng khó nhận biết. Tuy nhiên, có một số bước chống gian lận có thể được thực hiện để giảm thiểu rủi ro. Người dùng cuối không thể ngăn chặn IP spoofing vì đó là trách nhiệm của đội ngũ phía máy chủ để ngăn chặn IP spoofing một cách tốt nhất có thể.

Hầu hết các chiến lược được sử dụng để tránh IP spoofing phải được phát triển và triển khai bởi các chuyên gia công nghệ thông tin. Các lựa chọn để bảo vệ chống lại IP spoofing bao gồm:

Theo dõi mạng để phát hiện các hoạt động không bình thường.

Sử dụng hệ thống lọc gói để phát hiện sự không nhất quán, chẳng hạn như các gói dữ liệu ra có địa chỉ IP nguồn không khớp với địa chỉ mạng của tổ chức.

Sử dụng các phương pháp xác minh mạnh mẽ (kể cả giữa các máy tính trong mạng).

Xác thực tất cả các địa chỉ IP và sử dụng công cụ chặn tấn công mạng.

Đặt ít nhất một phần của tài nguyên máy tính sau tường lửa. Tường lửa sẽ giúp bảo vệ mạng của bạn bằng cách lọc lưu lượng có địa chỉ IP giả mạo, xác minh lưu lượng và chặn truy cập từ những người ngoại truy cập không được ủy quyền.

Khuyến khích các nhà thiết kế web chuyển đổi trang web sang IPv6, giao thức Internet mới nhất. IPv6 làm tăng độ khó khăn của IP spoofing bằng cách bao gồm các bước mã hóa và xác minh. Một tỷ lệ lớn lưu lượng internet trên thế giới vẫn sử dụng giao thức trước đó, IPv4.

Người dùng cuối không thể ngăn chặn IP spoofing. Tuy nhiên, việc thực hành cyber hygiene sẽ giúp tối đa hóa an toàn trực tuyến:

Trong thế giới ngày nay, nơi mà chúng ta liên tục kết nối và chia sẻ thông tin trực tuyến, việc hiểu về IP spoofing attack là gì và cách bảo vệ chống lại nó trở nên ngày càng quan trọng. Tấn công IP spoofing không chỉ đe dọa tính bảo mật của tổ chức mà còn ảnh hưởng đến người dùng cá nhân.

Đối với các chuyên gia IT, việc triển khai các biện pháp bảo vệ mạng và sử dụng các công nghệ giám sát là quan trọng để phát hiện và ngăn chặn IP spoofing. Tuy nhiên, người dùng cuối cũng đóng một vai trò quan trọng trong việc bảo vệ bản thân. Bằng cách thực hiện các biện pháp an ninh cơ bản như sử dụng mật khẩu mạnh, tránh sử dụng Wi-Fi công cộng không an toàn và cảnh báo với các thử thách lừa đảo, chúng ta có thể tăng cường an toàn trực tuyến của mình.

Nhớ rằng, sự hiểu biết và tích hợp các biện pháp an ninh là chìa khóa để đối mặt với những thách thức ngày càng phức tạp của môi trường kết nối mạng hiện đại. Chỉ thông qua sự cộng tác và nhận thức, chúng ta mới có thể bảo vệ dữ liệu cá nhân và tổ chức khỏi những tác động tiêu cực của tấn công IP spoofing và những nguy cơ an ninh mạng khác.

Mọi người cùng tìm kiếm: spoofing là gì, spoofing, botnet là gì, ip spoofing, spoofing attack là gì

Các gói dịch vụ Cloud VPS của KDATA mang đến cho bạn nhiều lựa chọn về hiệu suất cũng như khả năng lưu trữ, mọi nhu cầu về doanh nghiệp đều được đáp ứng. KDATA đảm bảo khả năng uptime lên đến 99,99%, toàn quyền quản trị và free backup hằng ngày. Tham khảo ngay các gói dịch vụ Cloud VPS:

👉 Liên hệ ngay KDATA hỗ trợ tận tình, support tối đa, giúp bạn trải nghiệm dịch vụ giá hời chất lượng tốt nhất

Tips: Tham gia Channel Telegram KDATA để không bỏ sót khuyến mãi hot nào